Как устроена атака шифровальщиков?

Олег, руководитель отдела в крупной компании, придя на работу, обнаружил, что доступ к данным его компьютера заблокирован. Чтобы их разблокировать требовалось ввести ключ шифрования. На экране было сообщение от злоумышленников, которые признались, что атаковали его компьютер, зашифровали все данные на нём, и конечно же могут предоставить ключ для возврата данных в исходное состояние, но, разумеется, за вознаграждение. Счёт криптовалютного кошелька, на который нужно перевести деньги, был любезно предоставлен в конце сообщения.

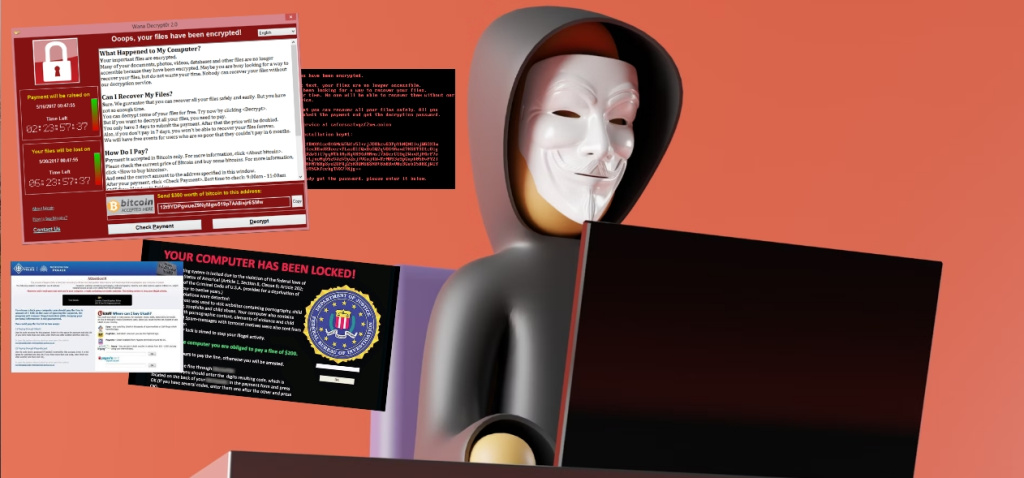

Так работают шифровальщики — специальные вредоносные программы, которые предотвращают доступ к данным их законному владельцу. Злоумышленники используют их для разных целей: от банальной попытки получить вознаграждение, до целевой остановки деятельности компании. Причём, такие программы могут долгое время находиться внутри корпоративной сети, прежде чем зашифровать файлы пока их авторы выдвинут свои требования.

.jpg)

Так выглядит экран компьютера после того, как поражён вирусом-шифровальщиком Petya.

В то утро, Олег был не единственным, кто столкнулся с такой проблемой. Ведь, в результате атаки, взлом и распространение вредоносного ПО затронуло всю инфраструктуру компании. Схожая ситуация, по оценкам специалистов, произошла весной 2024 года с компанией СДЭК, когда вирусы-шифровальщики парализовали её работу.

В последнее время многие предприятия подверглись атаке вирусов-шифровальщиков. Очевидно, злоумышленники долго и упорно искали уязвимости в их ИТ-инфраструктуре, продумывали сценарий атаки и необходимые инструменты. А дальше дело техники: кто-то открыл не ту ссылку, шифровальщик попал в корпоративную сеть и, как говорится, завертелось. День Х обязательно настанет.

Платить или не платить?

Такой, почти гамлетовский вопрос, встаёт перед любой компанией, которая подверглась хакерской атаке. Конечно, в краткосрочной перспективе идея заплатить злоумышленникам может казаться реальным решением проблемы, но есть несколько причин, по которым специалисты не рекомендуют этого делать.

Первая причина исходит из самой ситуации. Ваши данные уже в чужих руках, а значит выплата выкупа не гарантирует её сохранности.

Вторая причина, опять-таки в отсутствии гарантий. Никто не может поручиться, что уже взломанные данные не опубликуют, не продадут и не используют для повторных атак.

Заплатив, вы однозначно подаете знак, что вас можно атаковать еще раз. Это третья причина серьёзно задуматься о выплате.

Ну и в завершении, не стоит забывать, что ваша выплата финансирует и развивает данный преступный бизнес, а это неизбежно ведёт к увеличению количества атак в будущем.

Вне зависимости от принятого решения, уже здесь, в процессе расследования и ликвидации последствий, компания должна задуматься как не допустить повторения атаки.

Мы атакованы шифровальщиком. Что делать?

Для начала не паниковать. Если посмотреть на карту атак, одного из известных шифровальщиков WannaCry, то можно понять, что вы явно не одиноки. Слабое утешение, но тем не менее, точно не повод для паники.

.jpg)

Карта стран поражённых вирусом WannaCry в ходе масштабной атаки в мае 2017 года.

Стандартный план действий, который рекомендуют специалисты по информационной безопасности, выглядит следующим образом:

-

Определите, как именно вы были атакованы: это поможет не только предотвратить повторения атаки по тому же сценарию, но и позволит выбрать дальнейшие правильные шаги. Если у вас не хватает ресурсов для самостоятельного расследования, обратитесь к сторонним экспертам.

-

После того, как вы убедитесь, что злоумышленников в вашей инфраструктуре больше нет, уделите время проверке актуальности версий критических программ (ОС, средств удалённого доступа, защитных решений), а может быть и замене их на более надёжные.

-

Проведите тщательный анализ своей инфраструктуры на уязвимости. После успешной атаки злоумышленники скорее всего начнут искать альтернативные методы входа.

-

Если злоумышленники смогли добраться до ваших систем при помощи социальной инженерии — уделите больше внимания обучению персонала основам кибербезопасности.

-

Если для заражения были использованы инструменты удалённого доступа и утекшие пароли — настаивайте на смене всех паролей, используемых в этой системе.

-

Убедитесь, что все служебные устройства, имеющие доступ в Интернет, защищены надежными решениями.

Как избежать атаку вирусом-шифровальщиком?

Никак. Нужно понимать, что стопроцентных средств защиты не существует. Не существует и абсолютно неуязвимых систем. Возможность для взлома есть всегда. Но можно и нужно минимизировать эту возможность для злоумышленников.

.jpg)

Кощей Бессмертный считал, что хранил свою погибель достаточно надёжно, но тем не менее и он не смог избежать взлома.

Не забывайте, что программ-вымогателей (по англ. «ransomware») стало уж очень много и встречаются они довольно часто. Они есть для всех операционных систем: для Windows, для Mac OS X, для Linux и для Android. То есть трояны-вымогатели встречаются не только для компьютеров, но и для смартфонов и планшетов.

А значит к проблеме атаки злоумышленников и её решению нужно подходить комплексно.

Стоит разделить меры защиты на организационные и технические. К первым традиционно относятся всевозможные регламенты, памятки, инструкции по информационной безопасности и защиты данных для работников, материалы и обучения по повышению осведомлённости об атаках. Ко вторым будут относится антивирусы, системы предотвращений (обнаружения) вторжений, средства межсетевого экранирования, средства защиты от несанкционированного доступа, системы анализа и корреляции событий, различные сканеры безопасности.

И если персональные гаджеты и их безопасность, пока ещё остаются на совести их владельцев, то одним из способов минимизировать риски для компании может стать надлежащее хранение и резервное копирование данных. Да, речь о создании бэкапов, как одной из составляющих технической меры защиты от внешних угроз.

Как правильно сделать бэкап данных

.jpg)

К сожалению, о бэкапах данных и их надлежащем создании вспоминают лишь тогда, когда эти самые данные безвозвратно утеряны.

В первую очередь нужно определиться с тем, какие данные наиболее важны. Потому что частота создания резервных копий напрямую зависит от важности данных и частоты их обновления. Это критически важный аспект, так как он обеспечивает актуальность и своевременность бэкапов, что, в свою очередь, позволяет быстро и эффективно восстановить данные в случае их утраты.

Составьте перечень всех ресурсов и определите степень критичности их утраты.

Критически важные данные требуют особо частого резервного копирования. Это могут быть финансовые записи, базы данных клиентов, текущие проекты и другие чувствительные данные. Для таких данных рекомендуются использовать как ежедневное копирование, а лучше чаще, особенно если данные постоянно изменяются и в случае утери потребуют мгновенного восстановления.

Менее важные данные, такие как различные архивы, мультимедийные файлы или личные документы, могут резервироваться с меньшей частотой. Рекомендуемые интервалы для их резервного копирования составляют раз в день, неделю или месяц. В зависимости от того, насколько велик объём этих данных и как долго придётся его восстанавливать в случае утери.

.jpg)

Друг известного сыщика и, по совместительству, его биограф, доктор Ватсон отмечал, что Шерлок Холмс с завидной регулярностью обновлял свою картотеку лондонских преступников после каждого дела.

Как только вы определились с регулярностью бэкапов, самое время определиться и с тем «где именно» и «как именно» будет осуществляться резервное копирование.

Существует очень замечательное «Правило 3-2-1», которое можно считать золотым стандартом в резервном копировании. Это правило включает три ключевых принципа:

-

«3 копии данных». Первый принцип говорит о том, что необходимо иметь три копии данных: одну основную и две резервные, так называемая «копия копии». На самом деле наличие нескольких копий позволяет восстановить информацию в случае утраты оригинала или одной из копий.

-

«2 разных типа носителей». Второй принцип заключается в использовании двух различных типов носителей для хранения копий данных. Это могут быть физические носители, такие как внешние жесткие диски или различные облачные хранилища (например, банально Яндекс Диск, Облако Mail.ru, Google Drive и т.д.). Использование разных типов носителей минимизирует риск потери данных, так как каждый носитель имеет свои преимущества и недостатки. Однако стоит учитывать, что компаниям из России лучше пользоваться отечественными облачными решениями, так как доступ к зарубежным может быть перекрыт в любой момент

-

«1 копия в другом месте». Третий принцип рекомендует хранить одну копию данных вне основного места хранения. Да, это может быть как и облачное хранилище, так и физический носитель, расположенный в другом здании или даже городе. Такой подход защищает информацию от локальных форс-мажорных обстоятельств (например, пожары, наводнения или кражи). В случае возникновения таких ситуаций удалённая копия данных останется нетронутой и может быть использована для восстановления информации, что особенно важно для бизнеса, где потеря данных может привести к значительным финансовым убыткам и ущербу репутации.

Какие виды бэкапа существуют?

.jpg)

Как и многообразие воздухоплавательных аппаратов позволяет перелететь из точки А в точку Б, также и различные методики бэкапов позволяют сохранить данные в нужной сохранности.

Необходимо понимать, что существуют несколько методов резервного копирования. И их грамотная комбинация будет являться очень хорошим решением. Основными можно считать три метода:

Полный бэкап — ведёт к созданию полной копии исходных данных. Он считается лучшим вариантом защиты в плане простоты и скорости восстановления. Тем не менее ввиду больших объемов, копируемых данных в данном случае процесс, оказывается ощутимо более времязатратным в сравнении с другими типами бэкапа.

Инкрементальный бэкап — позволяют сократить количество времени и нагрузку, необходимые для выполнения последовательного полного копирования данных. Стартовой точкой в таком случае выступает один полный бэкап, после чего с каждым последующим инкрементом копируются только те блоки данных, которые изменились с момента последнего бэкапа. Затем, спустя некоторый промежуток времени, определяемый политикой хранения резервных копий, создается очередной полный бэкап, также сопровождаемый инкрементами.

Дифференциальный бэкап — это промежуточное решение между полным бэкапом и инкрементальным. По аналогии с инкрементальным, здесь также стартовой точкой выступает полное резервное копирование, за которым следует внесение в бэкап только изменений. Разница в том, что изменения вносятся не с момента последнего копирования, а с момента первичного полного бэкапа. То есть начальный бэкап в этом случае оказывается постоянной точкой обращения для всех следующих за ним этапов резервного копирования. Такой подход позволяет быстрее восстанавливать данные в сравнении с инкрементальным, поскольку требует в этом процессе только двух компонентов – начального полного бэкапа и последнего дифференциального.

Основные ошибки при создании и хранении бэкапов

-

Самая распространенная ошибка – хранение бэкапов в том же месте, откуда они и делались (вместе с исходными данными). Не нужно «хранить все яйца в одной корзине»

-

Выполнение резервирования «вручную», по принципу «когда будет свободное время, тогда и сделаю бэкап».

-

Выполнение бэкапов без их проверки. Наличие резервной копии ещё не гарантирует возможность восстановления из неё. Пренебрежение проверкой резервных копий часто приводит к тому, что последний бэкап по какой-то причине оказывается повреждённым

-

Отсутствие контроля за свободным местом для бэкапа. По мере роста объёма исходных данных для их полного бэкапа требуется всё больше места. И в какой-то момент следующая копия не умещается в оставшийся объём, и длительный процесс её создания завершается с ошибкой.

-

Удаление предыдущей копии бэкапа до того, как будет создана новая. Для надёжности в каждый момент времени рекомендуется иметь хотя бы две полных резервных копии.

-

Использование только одной резервной копии

Следует также определиться со сроком хранения резервных копий, чтобы их не было в избыточном количестве. Ведь любая копия, о которой вы позабыли может быть скомпрометирована.

Как восстановить данные из бэкапов после атаки шифровальщика

Восстановление будет зависеть, в первую очередь, от размеров компании и её данных, а также от того насколько грамотно была выстроена система защиты в компании и как быстро последовала реакции в случае выявления шифровальщика.

Специалисты в сфере информационной безопасности рекомендуют следующий алгоритм действий:

-

Убедитесь, что в «нетронутой» инфраструктуре не осталось никаких следов от вредоносного заражения.

-

Старайтесь использовать отдельную учётную запись для доступа к хранилищу резервных копий.

-

Храните резервные копии offline (без подключения к инфраструктуре).

-

Применяйте правило «3-2-1»

-

Контролируйте работу оборудования и ПО с целью выявления подозрительной активности.

Краткие рекомендации организациям по защите своих данных от шифровальщиков

-

Не экономьте на безопасности данных. Помните фразу Черчилля: «За безопасность нужно платить, а за её отсутствие – расплачиваться»

-

Бэкап, бэкап и ещё раз бэкап. Делайте его правильно и своевременно.

-

Используйте подход с нулевым доверием для борьбы с фишингом. Чтобы предотвратить проникновение шифровальщиков с помощью фишинговых методов, необходимо применять подход «нулевого доверия»: если отправитель неизвестен, получатели не должны открывать вложения или переходить по ссылкам.

-

Своевременно обновляйте все ваши системы и приложения. Большинство атак успешны, потому что системы, используемые компаниями, не поддерживаются в обновленном состоянии, поэтому атака использует уязвимости безопасности.

-

Используйте комплексные решения по информационной безопасности с опциями расширенной защиты на всех конечных устройствах. Такой класс решений обычно называют EDR (от англ. Endpoint Detection & Response), так как он помогает обнаружить и изучить вредоносную активность, а при необходимости изолировать подозрительные файлы, останавливать вредоносные процессы, разрывать сетевые соединения.

Если вам нужна помощь или консультации по автоматизации и оптимизации бизнес-процессов вашего предприятия, то обращайтесь в Центр консалтинговых проектов. Наши эксперты готовы предложить вам лучшие решения и поддержку.

Подписывайтесь на нас в ВК и в Телеграме чтобы быть в курсе последних новостей и обновлений!